Ce site utilise des cookies pour améliorer votre expérience. En continuant, vous acceptez notre utilisation des cookies.

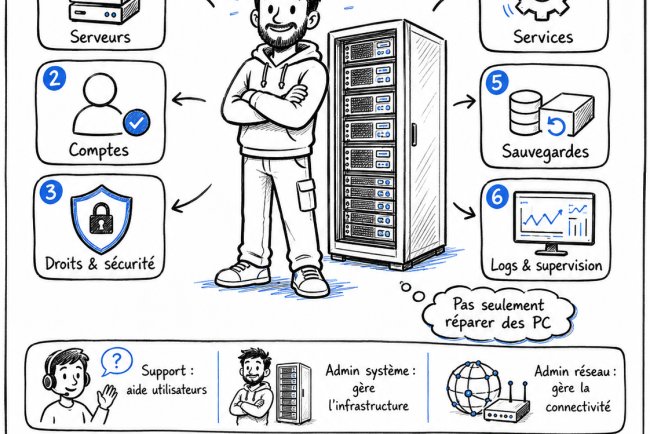

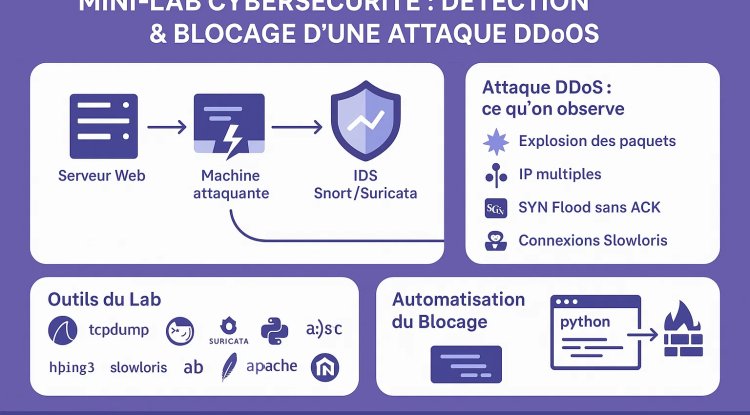

Admin système : le gardien des serveurs, des comptes et...

Dans les posts précédents, on avait commencé par comparer admin système et admin réseau. Ensuite, on est entré en profondeur da...

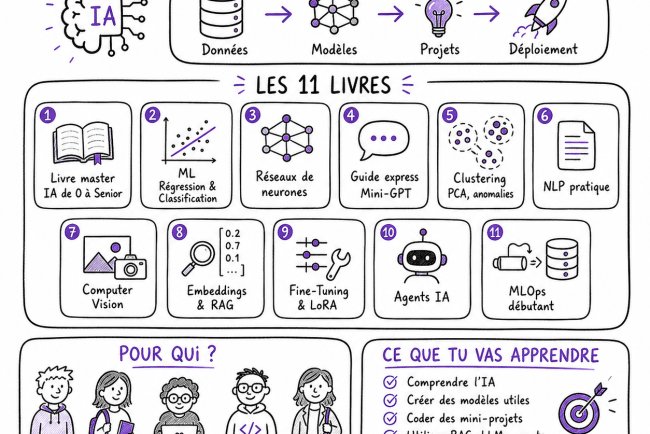

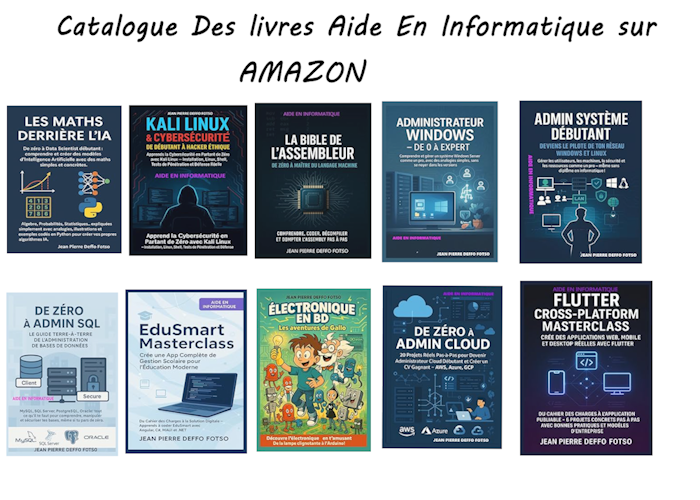

Collection — IA Sans Prise de Tête

La collection IA Sans Prise de Tête — La Collection Pratique a été conçue pour aider les débutants, les étudiants, les autodidacte...

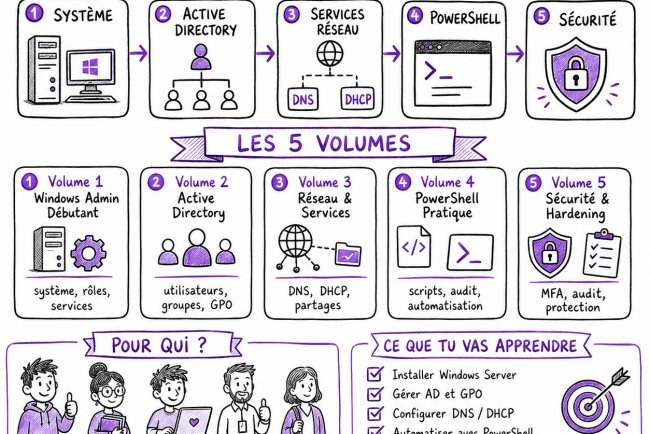

Collection — Windows Admin Pro Series

La collection Windows Admin Pro Series — Débutant à Pro a été conçue pour aider les débutants, les étudiants, les autodidactes, le...

Collection — Linux Mastery Series

La collection Linux Mastery Series — Débutant à Pro a été conçue pour aider les débutants, les étudiants, les autodidactes, les dé...

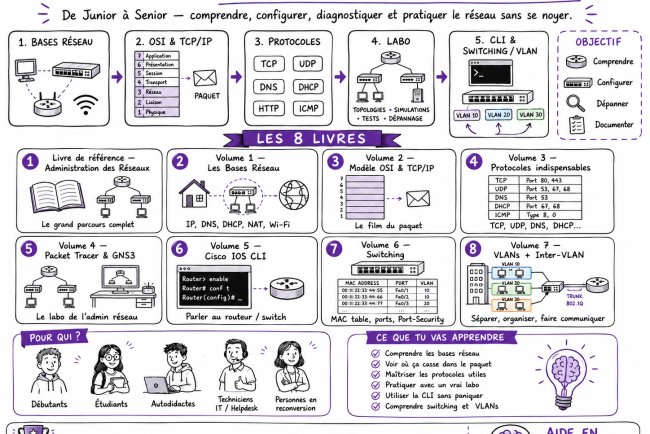

Collection — Admin Réseaux Sans Prise de Tête

La collection Admin Réseaux Sans Prise de Tête — De Junior à Senior a été conçue pour aider les débutants, les étudiants, les auto...

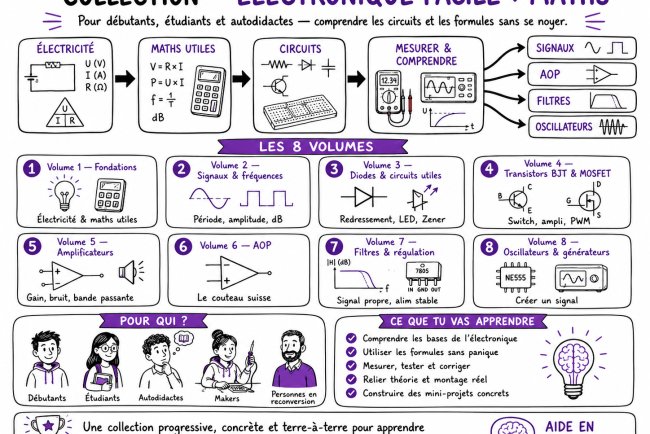

Collection — Électronique Facile + Maths

La collection Électronique Facile + Maths a été conçue pour aider les débutants, les étudiants, les autodidactes, les makers et le...

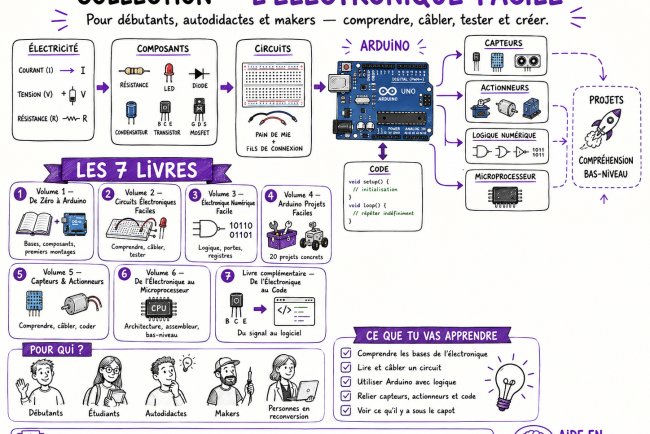

Collection — L’Électronique Facile

La collection L’Électronique Facile a été conçue pour aider les débutants, les étudiants, les autodidactes, les makers et les pers...

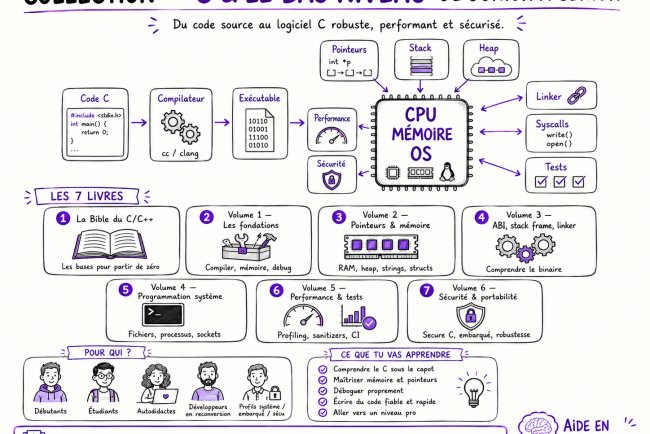

Collection — C & le Bas Niveau de Junior à Senior

Apprendre le langage C, ce n’est pas seulement apprendre à écrire des printf, des boucles et des fonctions. C’est aussi apprend...

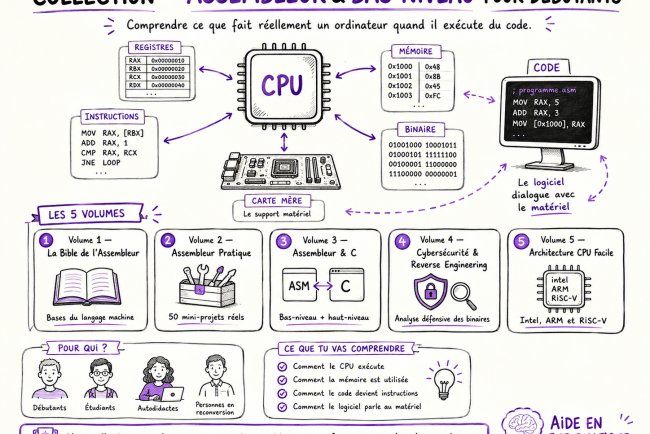

Collection — Assembleur & Bas-Niveau pour Débutants

Comprendre ce que fait réellement un ordinateur lorsqu’il exécute du code est une étape importante pour progresser en informatique...

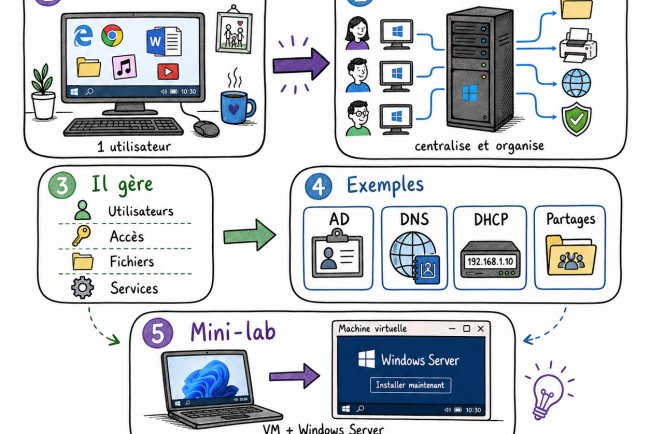

Administration Système Windows C’est quoi vraiment Wind...

C’est quoi vraiment Windows Server ? Après la rubrique Administration Système Linux, on ouvre aussi la porte à une autre grande...

Linux Mastery Series (Débutant → Pro): La série Linux t...

Pourquoi cette collection Linux ? La collection Linux Mastery Series (Débutant → Pro) a été conçue avec un objectif très clair : ...

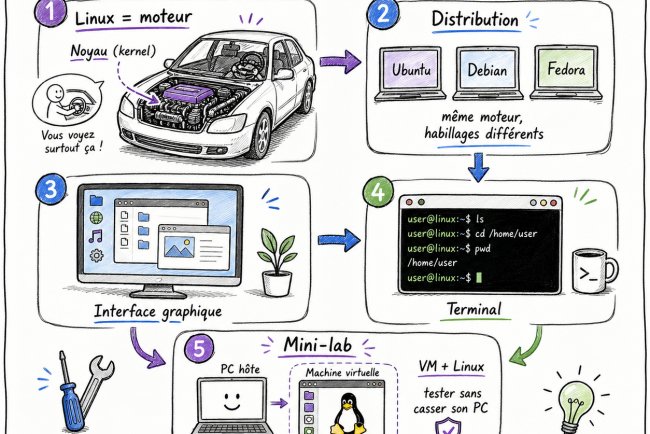

Administration Système Linux C’est quoi vraiment Linux ...

C’est quoi vraiment Linux ? On a déjà parlé de Linux plusieurs fois sur cette page. Et oui, on va encore en reparler. ???? ...